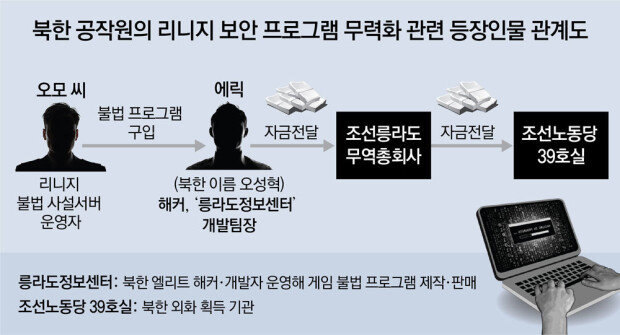

유명 게임 ‘리니지’의 불법 사설 서버 운영자가 북한 공작원 해커와 결탁해 보안 프로그램을 무력화하는 프로그램을 구매·사용한 사실이 10년 만에 밝혀졌다. 해당 해커는 북한의 외화벌이 조직인 ‘39호실’ 산하 기관 소속으로, 거래를 통해 벌어들인 돈이 북한 정권의 자금으로 흘러갔을 가능성이 제기된다.

4일 법조계에 따르면 서울서부지법 형사9단독은 국가보안법 위반(회합·통신 등, 편의 제공) 혐의를 받는 오모 씨에 대해 지난해 12월 11일 징역 1년에 자격정지 1년을 선고했다. 판결 직후 오 씨 측과 검찰 모두 항소해 현재 항소심이 진행 중이다.

판결문에 따르면 오 씨는 리니지 게임을 불법 복제해 운영하는 비공식 서버 ‘감자서버’의 운영자로 2014년 1월경 정식 서버의 보안 강화 조치로 인해 운영에 곤란을 겪던 중 동업자의 지인으로부터 북한 공작원 해커 ‘에릭’(북한 이름 오성혁)을 소개받았다. 불법 사설 서버를 통하면 정식 서버보다 게임을 쉽고 저렴하게 할 수 있다.

에릭은 북한 조선노동당의 외화 획득 기관인 ‘39호실’ 산하 조선릉라도무역총회사(사장 김문철) 릉라도정보센터의 개발팀장이었다. 평양에 본사를 둔 센터는 중국에 무역회사로 위장한 사무실을 두고 북한의 통치 자금을 마련해 왔다고 판결문은 설명했다. 에릭은 리니지의 보안 프로그램을 무력화하고 사설 서버로 우회 접속할 수 있게 하는 프로그램 핵심 실행파일을 만들어 오 씨에게 판매했다. 오 씨는 이 과정에서 에릭이 외화벌이 목적으로 중국에 파견 중인 북한 고위 해커임을 알게 됐다.

그럼에도 오 씨는 에릭과 QQ 메신저(중국 모바일 메신저), 휴대전화, 이메일 등으로 소통하며 거래를 이어 왔다. 심지어 에릭에게 경쟁 사설 서버에 대해 해킹이나 디도스(DDoS·분산서비스거부) 등 사이버 공격을 의뢰하기도 했다. 판결문에 따르면 오 씨는 중국에서 에릭을 직접 만나고자 시도했지만, 에릭이 거절하면서 만남이 성사되진 않았다.

오 씨는 파일값으로 에릭이 지정한 중국 궁상은행 계좌에 2014년 10월∼2015년 3월 6차례에 걸쳐 총 2380만 원을 보낸 것으로 나타났다. 이 돈은 릉라도정보센터의 상위 기관인 39호실을 거쳐 김정은 북한 국무위원장의 통치 자금으로 흘러 들어간 것으로 추정된다.

재판부는 “피고인은 상대가 국가안보와 관련된 중요한 정보를 해킹하는 대남 사이버테러도 일으킬 수 있는 자라는 사실을 인식했다”며 범행의 중대성을 지적했다. 판결문에 따르면 북한은 해킹 전문 인력으로 연간 300여 명을 양성해 대남 공작 조직에 배치하고 대남 사이버 전략을 전개하고 있다.

전문가들은 과거 북한 해커들이 자동 사냥 프로그램 ‘핵파일’(게임을 쉽게 만드는 불법 파일)을 유통한 경우는 있지만 보안 프로그램 자체를 무력화한 것은 처음 드러난 것이라 지적했다. 한국게임학회장인 위정현 중앙대 경영학과 교수는 “엔씨소프트의 서버가 뚫렸다고 봐도 될 만큼 심각한 사건”이라며 “이 같은 우회 툴을 찾는 이들이 많기도 하다는 의미”라고 지적했다.

최원영 기자 o0@donga.com