과거 발생했던 APT 등의 표적 공격은 기밀 정보를 유출해 금전적 이득을 취하는 산업 스파이의 성격을 띄었지만, 지난해에는 기간시설의 데이터를 파괴하거나 장애를 일으키고, 체제전복을 노리는 사이버 공격이 늘어났다. 대표적으로 지난해 미국 대선 기간에 이뤄진 민주당 이메일 해킹 사건을 들 수 있다. 이 사건으로 민주당 대선 후보 후원자 명단 처럼 외부에 알려지면 껄끄러운 내용이 유출돼 곤혹을 치르기도 했다.

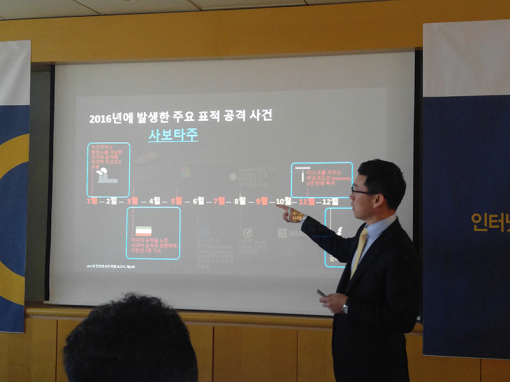

뿐만 아니라 과거 행해지던 사보타주도 다시 부활하는 추세다. 지난해 초 우크라이나에서는 발전소가 사이버 공격을 당해 우크라이나 수도인 키예프에 대규모 정전 사태가 발생했는데, 이는 정치적 갈등이 있었던 특정 국가의 공격 패턴과 비슷하다.

지난해 주목할 만한 또 다른 양상은 일반인이 흔히 사용하는 IT 도구를 이용한 공격이 늘어났다는 점이다. 과거 공격자는 제로데이 공격(알려지지 않았거나 대책이 마련되지 않은 취약점을 이용한 공격)이나 익스플로잇처럼 전문적인 악성코드를 이용하는 것이 아니라, 워드나 엑셀 파일의 매크로 기능, 이메일 등 일상적인 도구를 이용한 공격을 펼쳤다. 이러한 공격은 사용자의 의심을 덜 사며 흔적도 적게 남긴다. 실제로 매크로 기능을 포함한 워드 파일을 실행했을 때 매크로 기능이 제한된 상태로 실행된다. 하지만 우리는 무의식적으로 '확인'을 눌러 매크로 기능을 실행하는데, 이 때문에 자신도 모르게 악성코드를 내려받는 경우가 많다.

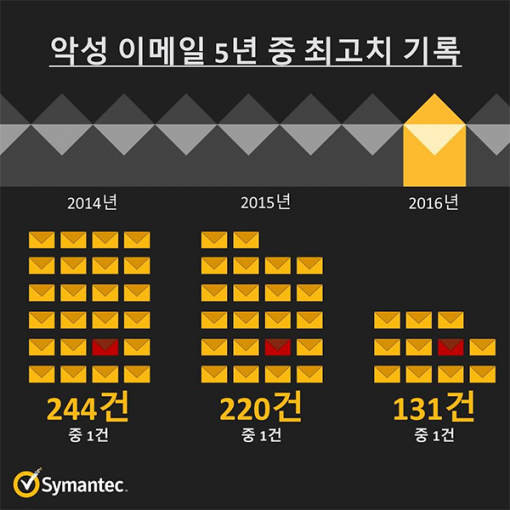

이메일은 2016년 한해 동안 해커가 가장 선호하는 공격 수단이었다. 악성코드가 포함된 이메일은 대부분 영어로 작성되는 경우가 많은데, 과거 우리는 이러한 이메일을 무시하는 경우가 많았다. 하지만 최근 해외 직구가 활발해지며 영어로된 이메일을 받는 일이 많아졌고, 영어가 가능한 인구가 늘어나기 때문에 이러한 이메일을 확인하는 일도 많아졌다. 이러한 메일에는 앞서 언급한 매크로를 포함안 문서 파일이나 스크립트 실행 파일이 포함된 경우가 많다. 지난해 발생한 민주당 캠프 해킹 사건도 이메일을 통한 스피어 피싱 공격을 바탕으로 이뤄졌다.

클라우드 서비스를 도입하는 기업이 늘어남에 따라 이를 노린 공격도 증가했다. 시만텍의 데이터에 따르면, 기업 내 IT 관리자는 자신의 조직이 얼마나 많은 클라우드 서비스를 이용하고 있는지 파악하지 못하는 것으로 나타났다. 관리자는 평균 40여 개의 클라우드 애플리케이션을 사용하고 있을 것이라고 응답했으나, 실제 기업이 사용하고 있는 클라우드 애플리케이션은 평균 1,000개에 육박했다. 이러한 인식과 현실의 차이는 기업의 보안 정책 및 절차의 부재로 이어질 수 있으며, 더 나아가 클라우드 앱이 위험한 환경에 놓일 수 있다.

시만텍코리아 윤광택 CTO는 "과거에는 경제적 목적의 사이버 공격이 주였지만, 지난해에는 사보타주 활동 등 정치적 의도를 가진 표적 공격이 증가했다. 공격 수단도 손쉽게 이용할 수 있는 문서 파일을 이용하는 등 공격 효과를 극대화하고 있는 점에 주목해야 한다"며, "이처럼 사이버 공격의 목적과 공격 방법이 다양해지면서 우리 사회와 일상에 미치는 영향도 더 커질 수 있다"고 설명했다.

동아닷컴 IT전문 이상우 기자 lswoo@donga.com

-

- 좋아요

- 0개

-

- 슬퍼요

- 0개

-

- 화나요

- 0개

-

- 추천해요

- 개

댓글 0